Pikšķerēšanas uzbrukumiem (phishing) kļūstot aizvien sarežģītākiem, parastam lietotājam kļūst grūtāk noteikt, vai e-pasta ziņojums vai tīmekļa vietne nav ļaunprātīga. Tieši tāpēc pikšķerēšanas shēmas starp noziedzniekiem ir tik izplatītas un bieži arī sekmīgas.

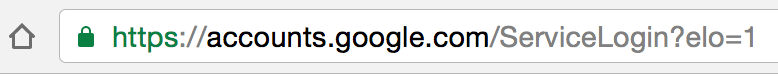

Jaunākā Gmail pikšķerēšanas shēma ir tik viltīga, ka to var neuzķert arī pieredzējuši datorlietotāji, atliek vien sekot līdzi, vai tiek izmantots https:// protokols un adrešu logā ievadītā informācija ir korekta.

Gmail konta zaudēšana būs nozīmīga gandrīz visiem, jo pie Gmail piesaistīts PayPal maksājumu serviss, Amazon, eBay un citi tiešsaistes tirdzniecības rīki. Faktiski – pārņemot Gmail var pārņemt arī gandrīz visus citus lietotāja izveidotos kontus.

Sākotnējais uzbrukums tiek vērsts pret Gmail saglabātajiem kontaktiem, tiek izsūtīti visai ticami e-pasti visiem kontaktiem. Pēc tam uzbrucējs pārskata Gmail vēsturi, meklējot vēstules ar pielikumiem. Pielikumi tiek nomainīti pret citiem ļaundabīgiem pielikumiem, saglabājot vecos nosaukumus. E-pasta saņēmējs tiek novirzīts uz ļaundara izvēlētām mājaslapām, kas pieprasa atkārtotu ieiešanu Gmail.

Lai viss izskatītos ticamāk, pat ļaundara izveidotā mājaslapas adrese satur accounts.google.com.

![]()

Tādējādi atliek tikai vienam lietotājam būt neuzmanīgam, nodot urķim savus Gmail ieejas datus un tālākā Gmail kontu zagšana jau ir lavīnveida.

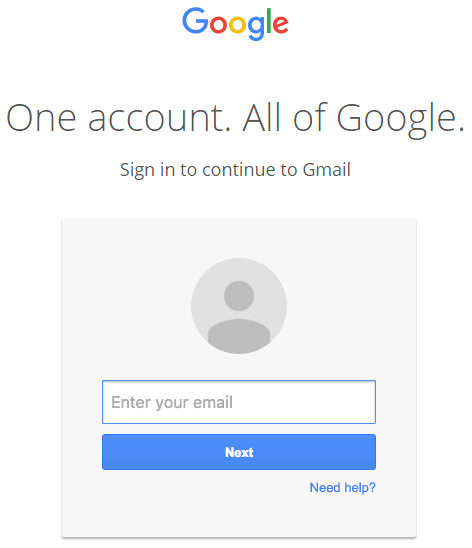

Lai izvairītos no šādas shēmas, vienmēr jāpēta adrešu lauks. E-pastu kontu zagšanas shēmās adrešu laukā bieži būs redzams data:text.html, kas atrodas pirms, piemēram, accounts.google.com.

Pat Google ir atzinusi, ka no šādas pikšķerēšanas shēmas var izvairīties tikai pētot adrešu lauku. Jaunākās tīmekļa pārlūku versija parāda, vai atrodies drošībā.

Google pat izveidojusi rīku, lai katrs varētu ziņot par pikšķerēšanas tīmekļa lapu. Short Bytes: Gmail phishing is one of most common methods used by hackers to compromise the online security of naive users. But, a recent Gmail phishing attack, uncovered by Wordfence, mimics your past conversations and attachments, succeeding in fooling even the tech-savvy netizens. To counter this attack, users should make sure to verify the https:// protocol and hostname in the address bar. For many of us, getting our Gmail accounts hacked would mean the endgame. It’s the path that helps the hackers to gain the ultimate access to our digital lives. By doing so, one can access our personal identifying information, take control of our online accounts, and whatnot. That’s why, at Fossbytes, we try to explain such security risks often in a very simple language to reach out to the maximum number of users. Today, I’m going to tell you about a Gmail phishing technique that’s being used by the cyber criminals with high effectiveness. Uncovered by Wordfence, this technique has gained wide popularity in the past year. And, over the course of past few weeks, we’ve read reports of even the tech-savvy users being hit by this. How does this scary Gmail phishing attack work? This phishing attack first compromises a victim’s Gmail account and starts sniffing the contact list. Then, it sends fake emails, which look very much legitimate, to everyone. Now comes the smart part — the attack scans the user’s Gmail history and finds the file names of the sent attachments. Then, it applies the same name to the new attachments that appear to be PDFs. However, they are images that send the user to phishing web pages. To make the overall scheme more convincing, the attack steals subject lines from previous emails. On clicking the attachments, a new tab opens up and you are asked to sign in Gmail again on a fully-functional sign-in page. gmail- data -URI-sign -in-page gmail phishing Fake Gmail sign in page As you can see in the picture below, the URL even has accounts.google.com. Just in case one enters the credentials here, the account gets compromised. data URI gmail phishingAfter this, the attacker has the complete control over your email account, and he/she can use it to compromise a variety of services. The experienced users often look at the URL of a page to get an idea of its validity. The victims often find accounts.google.com in the URL and become carefree. But, they needed to look for another thing in the URL. Such phishing techniques often use a data URL to include a file in the address bar of your browser. You might see data:text.html…. in the address bar. It’s a very large text string, actually a file, that creates a fake Gmail login page.gmail phishing How to defeat Gmail phishing attack? The first and foremost thing — Look at the browser address bar and verify the protocol and hostname. Make sure that there’s nothing before accounts.google.com other than https://. It should look like this:GMail-phishing-secure https To make your accounts extra secure, you are also advised to enable two-factor authentication. The users also need to take security checks to ensure the integrity of their online accounts. In a response to WordFence, who brought the attack into the limelight, Google has issued an ignorant statement that says — “If the users pay no attention to the address bar, phishing and spoofing attack are – obviously – trivial.” As this attack vector has managed to fool even the experienced users, please share it your friends and family to keep them safe. It’s a very large text string, actually a file, that creates a fake Gmail login page.gmail phishing How to defeat Gmail phishing attack? The first and foremost thing — Look at the browser address bar and verify the protocol and hostname. Make sure that there’s nothing before accounts.google.com other than https://. It should look like this:GMail-phishing-secure https To make your accounts extra secure, you are also advised to enable two-factor authentication. The users also need to take security checks to ensure the integrity of their online accounts. In a response to WordFence, who brought the attack into the limelight, Google has issued an ignorant statement that says — “If the users pay no attention to the address bar, phishing and spoofing attack are – obviously – trivial.” As this attack vector has managed to fool even the experienced users, please share it your friends and family to keep them safe. In a response to WordFence, who brought the attack into the limelight, Google has issued an ignorant statement that says — “If the users pay no attention to the address bar, phishing and spoofing attack are – obviously – trivial.” As this attack vector has managed to fool even the experienced users, please share it your friends and family to keep them safe.

Veselais saprāts iesaka izvērtēt iespēju aktivizēt savam kontam divu faktoru autentifikāciju. Tas, manuprāt, būtiski samazinās “pikšķerēšanas” draudus. Pat, ja steigā un neuzmanībā būsi iedevis kādam ķīnietim savu lietotājvārdu un paroli, tad ķīnietis īsti tālāk par drošības koda ievadi netiks.

Šķiet, ka Google pat piedāvā “burkānus” datu glabāšanas apjoma palielināšanas formā, ja izvēlēsies savam kontam aktivizēt 2FA.

Google šo diemžēl neuzsver.

Ar divkāršo autentifikāciju var būt problēmas, piemēram ja e-pasta konts jāpievieno ne-Google taisītai pasta klienta programmai. Tāpat pasta apstrādes servisiem (tam nav nekāda sakara ar spamu), pasta kopēšanai starp viena klienta pastkastēm (vairākas reizes bija tāda vajadzība) utt. Nez vai Google vēl izdala fiksētas paroles šādiem gadījumiem? Protams, pieslēdzoties kontam no pārlūkprogrammas, 2FA ir drošāka.

Un pavisam aizmirsu par pasta lietotājiem bez sava mobilā telefona. Tādi joprojām ir :)

Google izdala arī laikam 8 vai 10 fiksētas, vienu reizi izmatojamas paroles. Tās pēc izmantošanas var pieprasīt jaunas.

Google vispār piedāvā veselu kaudzi ar 2FA iespējām, te domājot par otro paroli. Var uztaisīt speciālu USB (tie ir jāpērk, samērā dārgi), var izmantot kodu ģenerējošu app telefonā, saņemt SMS ar kodu un iestatīt drošo ierīci, piemēram, Android vai iOS telefonu. Telefonā parādās jautājums – vai vēlies atļaut pieeju? – ja arī piesakies no datora.

Nav 100% ērti, bet var piešauties.

Piešauties var, piekrītu. Te vairāk domāju par pieslēgšanos, ja nav sava mobilā telefona vai arī nav vēlēšanās to siet klāt kontam. Kretīnu dēļ tas vairs nav iespējams.

Par ne-Google e-pasta klientu. Vismaz telefonā Outlook ļoti smuki paņēma pretī.

Man neizdodas gmail.com kontu savienot ar outlook.com ,jo saka ,ka nav drošs savienojumus.

Man Gmail ir 2FA un tikko izdevās savienot arī ar Outlook.com.

Atjaunini Chrome pārlūku, ielogojies Chrome un mēģini vēlreiz.

Gribi mazāk trojāņu – nelieto Windows, gribi mazāk pikšķerēšanas – nelieto gmail :) Tas protams ir izteikti subjektīvi, bet es nekad neesmu spējis saprast, kā var lietot kaut ko tik tizlu kā gmail.

Kas tieši Gmail ir tizls? Web klients?

Kristap, tas tak mūsu antivīrusu programmu tirgotājs!

Tā, paga, šo es nesapratu. Pričom te antivīrusi?

P.S. Gmail manā skatījumā ir viens no labākajiem un uzticamākajiem e-pasta servisiem (bezmaksas). Tiesa, nelietoju to no web.

kopējais konteksts. win – slikti. gmails – slikti. nāciet pie mums uz cert vai pie kašpirovska un mēs jums pastāstīsim (pārdosim) kā ir labi.

Es neteicu, ka win vai gmails ir slikti. Es teicu, ka win un gmails ir pakļauts lielākam uzbrukumu riskam. Un vēl es teicu, ka man personīgi riebjas gmails, ar to domājot web izpildījumu. Patiesību sakot, man neviens google produkts neizsauc sajūsmu.

Nu, paga. Jā, Gmail vairāk mēģina uzlauzt un salauzt, bet objektīvi raugoties nevienam nav tik daudz resursu drošības nodrošināšanai kā Google. Tādējādi es nepiekrītu apgalvojumam, ka labāk lietot kadu mazu servisiņu, jo to jau neviens nelauzīs.

Kas ir labāk, to lai izlemj katrs sev. Resursu esamība pati par sevi vēl negarantē drošību un papildus Gmail ēnas puse ir e-pasta satura skenēšana reklāmas nolūkiem.

Tā satura skenēšana ir problēma? Kāpēc?

Problēma ir tāda, ka es pēc savas izvēles nevaru to atslēgt un tiek skenētas ne tikai manas, bet arī to cilvēku vēstules, kuri kaut ko sūta man un nav piekrituši google noteikumiem. google par šo e-pastu satura skenēšanas un datu ievākšanas tēmu jau ir dabūjis tiesas procesus.

Ja par servisu Tu nemaksā tiešā veidā, tad ir tikai loģiski, ka pakalpojuma sniedzējs naudu centīsies iegūt citos mazāk tiešos veidos.

Nu ja šis netiešais maksāšanas veids ir datu ievākšana, kas pēc tam var tikt izmantoti manipulatīvās tehnoloģijās, tad es viņus sūtu ratā :) Tāda ir mana izvēle.

Ļoti saprotama un respektējama izvēle. Kaut kādā mērā gan dzīvi apgrūtinoša, jo jāmeklē kāds ne-mainstream pakalpojuma sniedzējs.

un kas Tev izsauc sajūsmu?

Nu da…. Labāk lietot inbox elvē, kur jebkura brīvā vieta tiek izmantota kā ‘reklāmas banneris’ jo peļņas avots un viņu izslavētais ”’kaspersky antispam” iesūtni pieliek pilnu ar visādām viagru un ‘you won lottery’ spamiem… Nerunājot par regulārām izceltām topšop u.c. piedāvājumu reklāmām iesūtnē.

P.S. Uztaisīju testu – izveidoju inboxā kontu, nekur to neuzrādīju tobiš nevienā saitā nereģistrēju viņu, pēc pus gada ienācu un iesūtnē kādas 500 spam ziņas+apmaksātas spam reklāmas (tas nozīmē, ka vai nu pats inbox pārdod epastus trešajām pusēm, vai var super viegli dabūt viņu datubāzi.)

arī web versijai nav ne vainas. Man gan nav bezmaksas, bet kopš pārgāju uz maksas – nekas diži nemainījās.

Antivīrusi te tiešām ņe pričom.